網絡安全工程師深度解析 黑客如何進行內網計算機攻防與系統(tǒng)集成的對抗

網絡安全工程師在日常工作中,經常需要模擬黑客的攻擊手法,以發(fā)現并修復內網計算機系統(tǒng)的潛在漏洞。內網攻防涉及計算機系統(tǒng)集成的多個層面,包括網絡架構、權限管理、應用服務等。以下是黑客在內網環(huán)境中常用的攻擊流程與對應的防御策略。

一、內網滲透的常見路徑

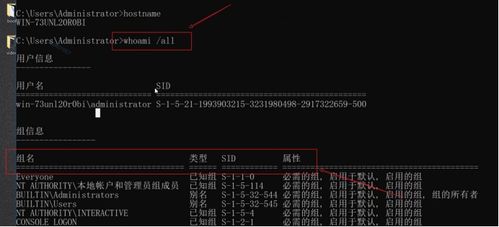

黑客通常從獲取初始訪問權限開始,可能通過釣魚郵件、漏洞利用或弱口令攻擊進入邊界設備。一旦進入內網,他們會進行橫向移動,利用ARP欺騙、Pass-the-Hash或Kerberoasting等技術,逐步控制更多主機。在計算機系統(tǒng)集成環(huán)境中,由于多系統(tǒng)互聯,黑客可能利用一個系統(tǒng)的弱點(如未打補丁的服務器)跳轉到關鍵業(yè)務系統(tǒng)。

二、攻防對抗的關鍵技術

在攻擊側,黑客會使用工具如Metasploit進行漏洞利用,或通過Wireshark抓包分析網絡流量,以竊取憑據。在防御側,網絡安全工程師部署防火墻、入侵檢測系統(tǒng)(IDS)和終端防護,同時實施最小權限原則和網絡分段,限制橫向移動。例如,在系統(tǒng)集成項目中,工程師會隔離開發(fā)、測試和生產環(huán)境,減少攻擊面。

三、系統(tǒng)集成中的安全實踐

計算機系統(tǒng)集成涉及硬件、軟件和網絡的整合,安全工程師必須在設計階段就考慮攻防場景。例如,使用零信任架構,對所有訪問請求進行驗證;定期進行滲透測試和紅藍對抗演練;以及通過日志審計和SIEM系統(tǒng)實時監(jiān)控異常行為。

四、總結與建議

內網攻防是網絡安全的核心戰(zhàn)場,黑客的攻擊手法不斷演進,而防御需要多層縱深。作為專業(yè)人士,建議企業(yè)加強員工安全意識培訓,及時更新系統(tǒng)補丁,并在系統(tǒng)集成時采用安全開發(fā)生命周期(SDLC)。只有通過持續(xù)的攻防演練,才能構建 resilient 的內網環(huán)境。

如若轉載,請注明出處:http://www.fjsports.cn/product/21.html

更新時間:2026-04-14 03:39:40